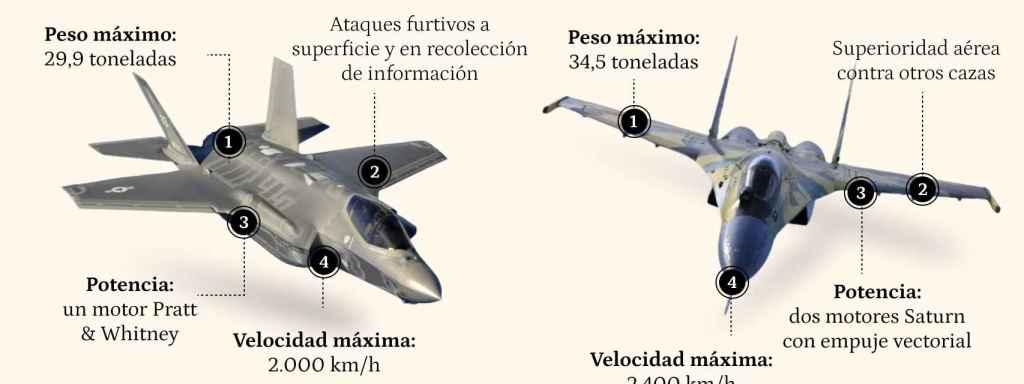

Los cazas Eurofighter frente a los Mirage: la futura 'guerra' entre España y Marruecos por ganar la superioridad aérea

Rabat tiene previsto recibir los primeros Mirage 2000-9 en 2027. Sólo un año antes, el Ejército español contará con los Eurofighter más avanzados.