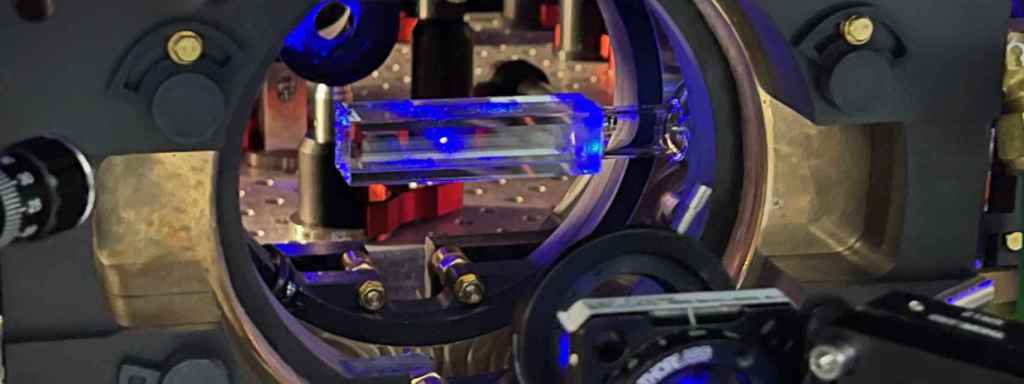

La batería de energía térmica más grande del mundo: puede dar calefacción barata a una ciudad como La Coruña

Un enorme sistema de bóvedas subterráneas se encargará de almacenar hasta 90 GWh para alimentar la red de calefacción de Vantaa, Finlandia.

Un enorme sistema de bóvedas subterráneas se encargará de almacenar hasta 90 GWh para alimentar la red de calefacción de Vantaa, Finlandia.

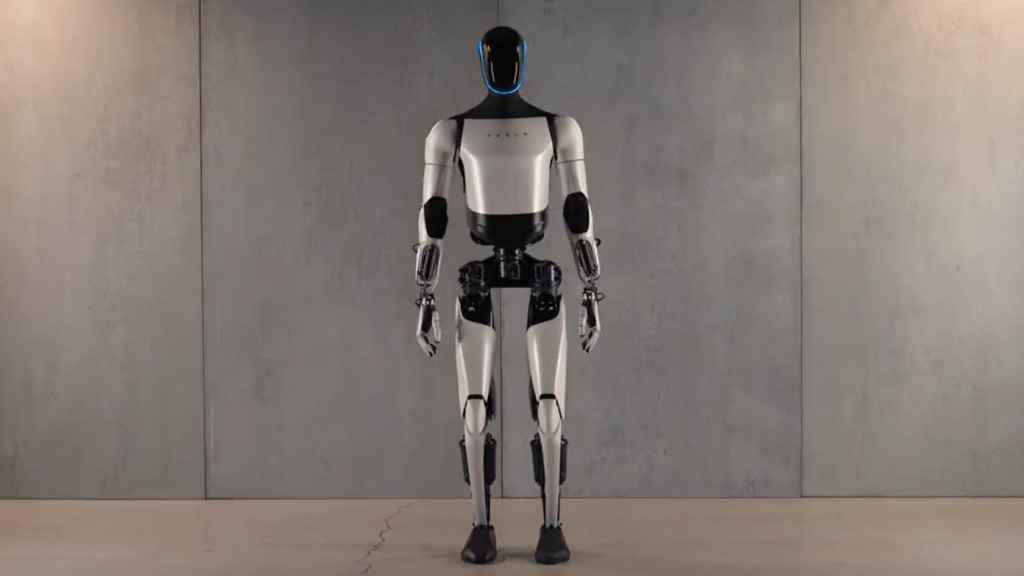

El magnate también ha confirmado a los inversores que la máquina será capaz de realizar tareas en la fábrica de Tesla a finales de este año.